Introduction

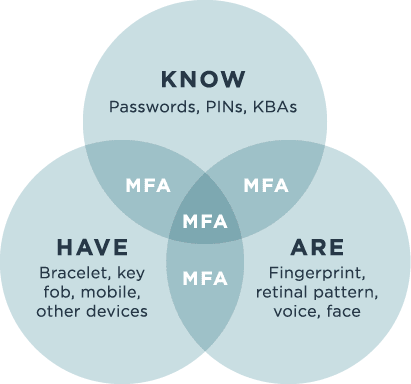

Lorsque vous paramétrez un nouveau compte, on vous demande souvent de créer un mot de passe, mais aussi de choisir une question de sécurité et une réponse (par ex., quel est le nom de jeune fille de votre mère ?). Répondre aux questions de sécurité en fonction d’informations personnelles lorsque vous vous connectez à une appli ou à un système, c’est ce qu’on appelle l’authentification par connaissance (KBA). Bien que l’authentification KBA soit largement utilisée, les individus partagent librement les mêmes informations sur les sites des réseaux sociaux, ce qui réduit son niveau de sécurité.

Les mots de passe sont aussi partagés, volés ou devinés grâce à des outils de cracking automatique. En 2020, une étude de la Digital Shadows Photon Research Team a révélé que 15 milliards d’identifiants volés étaient disponibles sur le dark web, notamment des combinaisons de noms d’utilisateur et de mots de passe. Le mot de passe et l’authentification KBA d’un utilisateur pouvant être facilement obtenus par des acteurs malveillants, les entreprises qui s’appuient sur ces méthodes d’authentification doivent les renforcer avec des solutions plus sécurisées. Tout comme remplacer une simple poste par une porte blindée avec une serrure trois points est plus efficace pour protéger votre maison.

En poursuivant votre lecture, vous en saurez plus sur le KBA, ses utilisations, ses limites et comment le renforcer.