Explorons trois cas d’usage que les clients des services financiers de Ping Identity ont adopté en 2021 pour renforcer la sécurité et améliorer l’expérience de leurs clients :

Prévention des fraudes

Les fraudes ciblant les activités bancaires en ligne constituent une menace croissante et une hausse des incidents engendre une hausse des coûts. Le nombre de délinquants accédant aux comptes en ligne d’un client et réalisant des virements non autorisés a augmenté de 43 % en 2020 et coûté 159,7 millions de livres au Royaume-Uni uniquement.

Les organisations de services financiers vérifient en permanence les mesures de sécurité et passent actuellement de la détection à la réduction en temps réel de l’impact. Toutefois, on reconnaît largement que cela ne peut pas affecter le caractère agréable des expériences des clients légitimes. Pour trouver ce juste équilibre, les organisations qui réussissent, se focalisent sur la confiance et la sûreté sans ajouter de mesures de sécurité supplémentaires sur tous les utilisateurs.

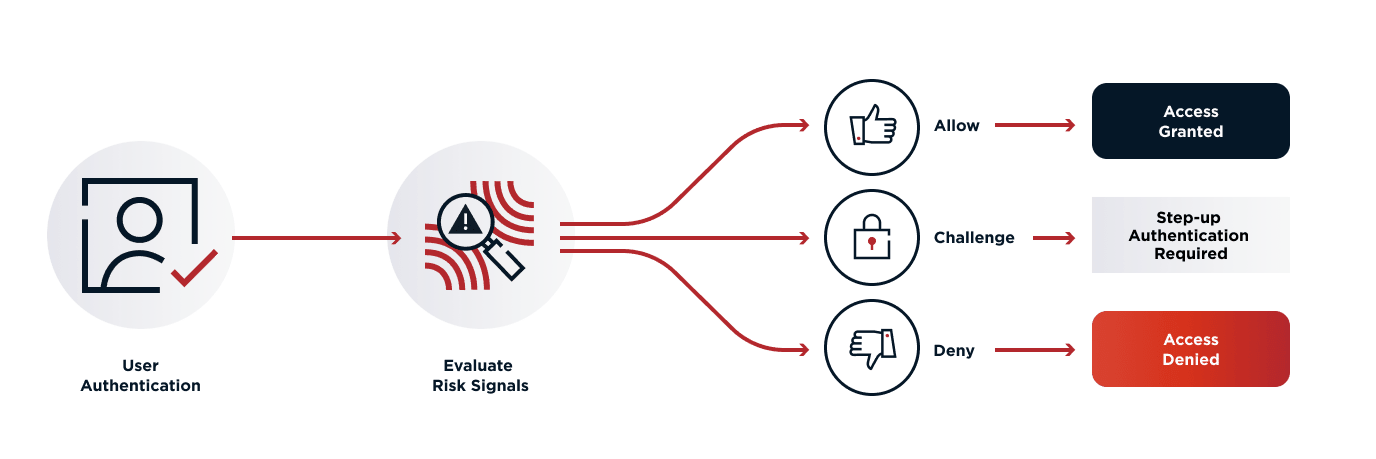

Comment y parviennent-ils ? Établir un lien de confiance implique de traiter divers signaux tout au long du parcours utilisateur. Ces signaux peuvent venir des services de détection des fraudes et d’évaluation des risques, ou des informations sur l’utilisateur, le terminal et l’action réalisée. L’utilisateur peut être orienté vers différentes expériences utilisateur en fonction du degré de confiance (en demandant par exemple le MFA pour certaines transactions si le niveau de confiance est faible). L’intention est de fournir un degré de friction approprié pour l’action réalisée par l’utilisateur.

L’autorisation dynamique permet aux membres de l’équipe en charge des fraudes d’assimiler des signaux au sein de l’entreprise et des politiques en place qui déterminent les parcours utilisateurs pour des degrés de confiance différents. En retirant les politiques d’autorisation des applications et en les plaçant dans une interface utilisateur partagée et centralisée, les équipes en charge des fraudes peuvent rapidement introduire de nouveaux signaux dès qu’ils sont disponibles et tester la manière dont ces signaux sont appliqués dans les différents parcours utilisateurs. Elles ne sont plus liées à de longs délais de lancements informatiques, ce qui leur permet d’avoir un temps d’avance sur les fraudeurs lorsqu’ils identifient des menaces émergentes. Cela permet aux organisations de services financiers d’adapter en permanence leurs expériences au degré de confiance associé à chaque utilisateur.

Gestion du consentement pour les réglementations Open Data

Alors que les consommateurs adoptent les services numériques, ils recherchent des mécanismes pour utiliser et déplacer leurs données entre les services et que cela leur soit bénéfique. De plus en plus de consommateurs partagent leurs données financières sur des services de captures de données d’écran pour accéder aux produits de services financiers innovants. La capture de données d’écran ou screen scraping est l’utilisation automatisée et programmée d’un site web, sous la forme d’un navigateur web, pour extraire des données ou réaliser des actions que, normalement, les utilisateurs réaliseraient manuellement, comme Mint.com ou Plaid.Com qui collectent automatiquement les données bancaires pour vous et vous en donner un aperçu consolidé. Toutefois, le screen scraping expose les consommateurs à des risques puisqu’il leur demande de partager leurs identifiants de connexion bancaires avec des prestataires de service tiers.

Stocker les identifiants des utilisateurs présente des risques. De nombreux utilisateurs réutilisent leurs mots de passe sur plusieurs comptes, et les failles peuvent compromettre les comptes bancaires ainsi que d’autres comptes en ligne. La seule manière de révoquer cet accès est de changer les mots de passe et la plupart des gens ne se souviennent pas des sites et des applis auxquels ils ont donné accès, ni le niveau d’accès qu’ils ont accordé. De plus, l’expérience utilisateur et la fonctionnalité du screen scraping sont souvent interrompues lorsque les fournisseurs de services financiers opèrent des modifications mineures du système.

Il existe une alternative. L'Open banking permet aux données de circuler de manière contrôlée entre les organisations par le biais d’une API, ce qui permet aux consommateurs et aux petites entreprises de transférer efficacement et en toute sécurité leurs données financières entre les institutions financières et les fournisseurs de services tiers accrédités. Alors que l’Open Banking est bien plus avancé en Europe qu’aux États-Unis et au Canada, cela est en train de changer avec l’émergence de la spécification FDX et la récente obligation au Canada d’introduire l’Open Banking d’ici 2023.

Partager des données entraîne inéluctablement des risques, et à l’heure où les organisations de services financiers passent à des approches basées sur les API, il est essentiel de développer des procédures de gouvernance concernant la confidentialité et la sécurité des données personnelles. Un domaine sur lequel il faut particulièrement se concentrer est l’obligation de toujours soumettre le flux de données sur les API open banking à un consentement explicite. Dit autrement, les consommateurs doivent pouvoir contrôler ce qu’ils partagent, quand ils le partagent et auprès de qui ces données sont disponibles.

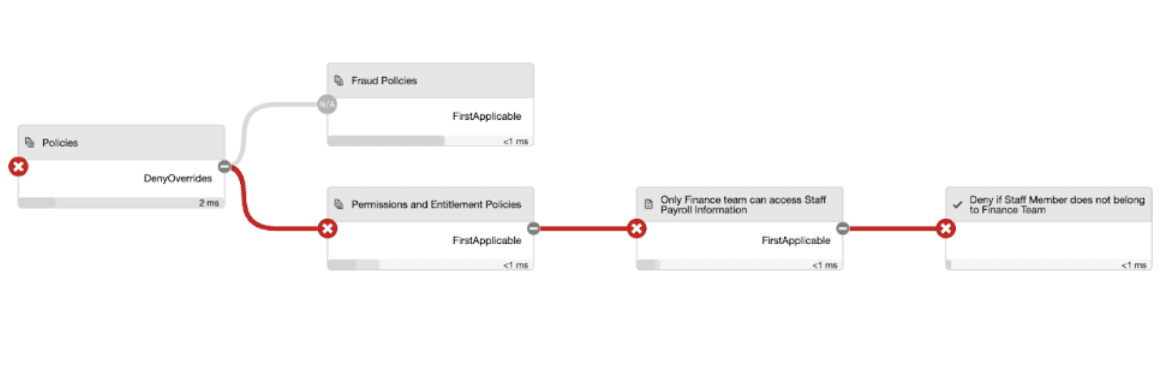

Pour ce faire, les services financiers doivent mettre en place un fichier de consentement strict qui permet aux clients de contrôler qui peut accéder à quelles informations. Une fois que ce fichier a été constitué, une autorisation dynamique peut être utilisée pour appliquer le consentement et réaliser une série de vérifications à chaque demande de l’API pour confirmer que le demandeur a le consentement approprié pour accéder aux données.

PingAuthorize centralise la fonction d’application du consentement pour qu’elle ne soit pas installée séparément dans chaque application. Cela permet à la banque de fournir un niveau cohérent d’autorisation stricte sur toutes les applications. Enfin, cela procure aux consommateurs une méthode plus sécurisée pour partager leurs données, cela réduit les risques associés au screen scraping et leur fournit un mécanisme simple pour contrôler exactement la manière dont leurs données sont partagées. Du côté de l’organisation de services financiers, cela renforce la sécurité, la visibilité, la confiance à l’égard de la marque ainsi que l’agilité de l’entreprise. C’est gagnant-gagnant pour tous les acteurs concernés.

Permissions et droits

Les organisations de services financiers ont des règles permettant de savoir qui peut accéder à quelles informations et qui peut réaliser des opérations spécifiques. Dans certains cas, ces règles sont définies par les lois et les réglementations en vigueur ou par des politiques internes de l’entreprise. Dans d’autres cas, pour donner aux clients de la flexibilité et les expériences qu’ils souhaitent, les services financiers créent des règles pour des opérations spécifiques permettant aux client de déléguer les droits d’accès à d’autres utilisateurs finaux comme des employés ou des proches.

Par exemple, dans les banques pour les professionnels, au-delà d’une certaine somme, l’approbation d’un paiement peut être nécessaire avant qu’il soit traité. Un membre du personnel peut lancer le paiement mais les responsables doivent l’approuver. Dans les banques pour les particuliers, un membre du personnel pourra accéder aux comptes uniquement si le client est dans la même agence ou la même région que l’employé, ou bien un client pourra accéder au compte d’un mineur lorsqu’il est le représentant légal du titulaire du compte.

Ici, l’autorisation est déterminée en fonction des relations entre l’utilisateur, les ressources auxquelles il accès et l’action qu’il réalise. Autrefois, cela impliquait de créer des politiques distinctes de contrôle des accès basés sur les rôles (RBAC) pour déterminer les permissions de chaque catégorie de personnel et de client, mais cette approche a conduit à une charge administrative coûteuse pour les permissions obsolètes.

L’autorisation dynamique fournit une solution plus efficace. Les permissions pour réaliser des actions sur des ressources sont exprimées à travers des politiques explicites, en s’appuyant sur des informations contextuelles sur les droits émanant des data stores concernés. L’organisation définit explicitement les relations entre les clients, le personnel, les ressources et les actions, en s’adaptant rapidement sans retravailler des politiques de RBAC statiques.

Cela crée de meilleures informations de sécurité reposant sur les principes de moindre privilège. Cela améliore l’expérience utilisateur là où seuls les objets et les actions qu’un utilisateur peut réaliser s’affichent, et cela procure à l’entreprise un mécanisme cohérent et visible pour mettre en place des règles commerciales pour régir les accès.