Problem: Begrenzter Anwendungsbereich

Anwendungen verändern sich ständig. Unternehmen müssen eine größere Vielfalt an Anwendungen bewältigen als je zuvor, von Web-Anwendungen, Mobile Apps und Einzelseiten-Apps bis hin zu APIs. Die Teams für das Identitäts- und Zugriffsmanagement (IAM) müssen jede App oder Ressource einbinden können, die das Unternehmen benötigt. Dies erfolgt normalerweise mithilfe von offenen Standards wie OAuth, OIDC, SCIM, SAML usw. Ein älteres IAM, das keine offenen Standards unterstützt, wird Ihre Fähigkeiten hinsichtlich der Erfüllung der Anforderungen neuer oder zukünftiger Ressourcen erheblich einschränken.

Lösung: Unterstützung für offene Standards und ältere Apps

Die Identitäts-Teams benötigen IAM für die Verwaltung ihres gesamten Ökosystems von Anwendungen. Sie brauchen ein System mit einer entwicklerfreundlichen Unterstützung für offene Standards, um neue Ressourcen wie SaaS-Apps und APIs leichter einbinden zu können. Gleichzeitig sollte das IAM auch eine Server- und Sprachabdeckung für Legacy-Systeme aufweisen, die typischerweise standortbasiert laufen und/oder selbst entwickelt wurden.

Problem: Schatten-IT und ungeplante Silos

Wenn Identitäts-Teams den Anforderungen oder der Geschwindigkeit der Geschäfte nicht mehr gerecht werden können, helfen sich Geschäftszweige selbst, indem sie eigene Identitätssysteme entwickeln oder erwerben. Diese Arten von Schattenidentitäten oder Authentifizierungssilos beginnen häufig als Ausnahmen neben einer zentralisierten IAM, wachsen aber mit der Zeit an. Diese auf den sofortigen Nutzen ausgerichtete, kurzsichtige Strategie kann langfristig lähmende Folgen haben. Diese Silos sind nicht nur ein Problem in den Abläufen und ein zusätzlicher Bereich in der zu wartenden Umgebung, sondern sie erhöhen auch das Sicherheitsrisiko für das Unternehmen und das Potenzial für einen Datenmissbrauch.

Lösung: Zentralisierte Authentifizierungsdienste für mehr Geschwindigkeit und Skalierung

Moderne Unternehmen brauchen ein IAM, das es den Administratoren ermöglicht, Tausende von Anwendungen zentral zu verwalten und unmittelbar auf neue Onboarding-Anfragen zu reagieren. Da IAM-Teams in der Regel recht klein sind, sollten die Systeme mit Automatisierung und APIs ausgestattet sein, die Funktionen für Selfservice und delegierte Verwaltung vorsehen. Darüber hinaus sollten IAM-Teams nach stabilen Verwaltungskonsolen und Richtlinienvorlagen suchen, mit denen sie frühzeitig planen können, wann das Unternehmen skalieren muss.

Problem: Bruchstückhafte Mitarbeitererfahrung

Wenn IAM ein breites Anwendungsportfolio nicht länger unterstützen kann und/oder Silos erstellt, leidet die Mitarbeitererfahrung darunter. Eine hohe Zahl an unterschiedlichen Anmeldungen ist eine Belastung für die Belegschaft und führt daher zu Passwortrisiken und einer Zunahme der Helpdesk-Tickets, die wiederum die Produktivität herabsetzen. Diese Umstände mindern zudem die Wirksamkeit von Investitionen, da die Mitarbeiter keinen Zugang zu allen Ihren Ressourcen an einem Ort erhalten und neue Technologien daher langsamer annehmen. Zu guter Letzt schafft es eine uneinheitliche Online-Erfahrung, da die Mitarbeiter zwischen Apps wechseln müssen.

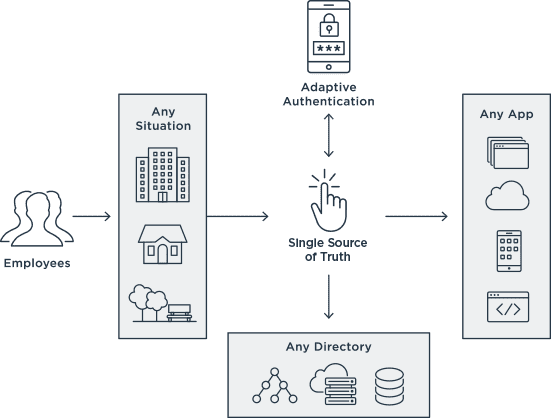

Lösung: Einfacher Zugang auf alle Anwendungen mit einem Klick

Wenn die IAM zentral verwaltet wird und die Bedürfnisse der Administratoren für die Mitarbeiter-Identitäten vereinfacht, führt dies auch zu positiven Veränderungen für alle Mitarbeiter. Durch die Zentralisierung der Authentifizierung brauchen die Mitarbeiter nicht mehr mit mehreren Anmeldedaten hantieren, um auf verschiedene Systeme zuzugreifen. Stattdessen können sie sich bei einem einzigen Portal oder Dock anmelden und dann mit einem Klick auf alle ihre Apps zugreifen. Das Ergebnis ist eine Produktivitätssteigerung und, da weniger Passwörter im Umlauf sind, auch eine bessere Sicherheitslage.