Einführung

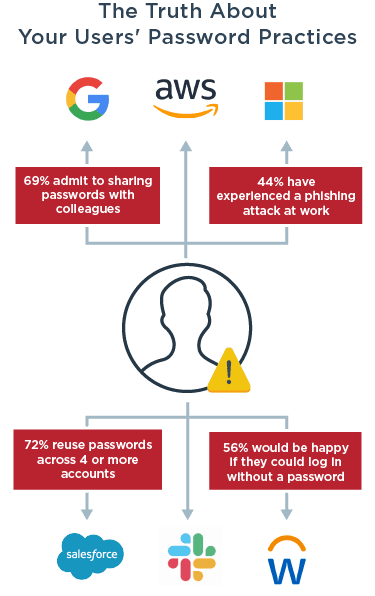

Verschlüsselung und Hashing sind Basiskonzepte für alle Arten von „Geheimnissen“ in der Datenverarbeitung, aber nicht jedem ist klar, wie allgegenwärtig sie sind. In diesem Blog werden wir uns vorrangig mit Verschlüsselung, Hashing und Salting für Passwörter befassen. Obwohl Passwörter die unsicherste Methode der Authentifizierung bei einer Anmeldung darstellen, werden sie noch immer häufig verwendet. Cyberkriminelle können kompromittierte Login-Daten für Datenschutzverletzungen, Kontoübernahmebetrug, Ransomware und andere kriminelle Aktivitäten missbrauchen.

Sowohl Hashing als auch Verschlüsselung sind Methoden zum Schutz von Daten, haben aber unterschiedliche Funktionen. Die Passwortverschlüsselung wird verwendet, wenn der Klartext aus irgendeinem Grund wiederhergestellt werden muss. Das Passwort-Hashing wird typischerweise auf der Serverseite verwendet, wenn der Serverbetreiber den Klartext nicht zu kennen braucht, sondern nur nachweisen muss, dass der Benutzer den Klartext kennt. Diese Funktionen laufen, ebenso wie das Salting, im Hintergrund, ohne das Kundenerlebnis zu beeinträchtigen.

Wenn Unternehmen gezwungen sind, Passwörter zu verwenden, sollten sie immer mit bewährten kryptografischen Tools für die Sicherheit von Passwörtern arbeiten, anstatt zu versuchen, sie selbst neu zu entwickeln. Hier finden Sie weitere Informationen über Verschlüsselung, Hashing und Salting und wie diese Verfahren verwendet werden.