Wir nehmen drei Anwendungsfälle unter die Lupe, die Kunden von Ping Identity im Bereich der Finanzdienstleistungen im Jahr 2021 eingeführt haben, um die Sicherheit und das Kundenerlebnis zu verbessern:

Betrugsprävention

Digitaler Bankbetrug ist eine wachsende Bedrohung und mit der Zahl der Vorfälle steigen die Kosten. Die Anzahl von Kriminellen, die sich Zugang zu Online-Konten von Kunden verschaffen und unbefugt Überweisungen tätigen, stieg im Jahr 2020 um 43%. Die dadurch erzeugten Kosten beliefen sich allein in Großbritannien auf 159,7 Millionen Britische Pfund.

Finanzdienstleister überprüfen ihre Sicherheitsmaßnahmen kontinuierlich und gehen nun von der Erkennung zur Eindämmung in Echtzeit über. Es ist jedoch allgemein bekannt, dass dies nicht auf Kosten einer angenehmen Online-Erfahrung für die rechtmäßigen Kunden gehen darf. Erfolgreiche Unternehmen stellen diese Balance her, indem sie einen Schwerpunkt auf Vertrauen und Sicherheit setzen, ohne alle ihre Benutzer mit zusätzlichen Sicherheitsmaßnahmen zu belasten.

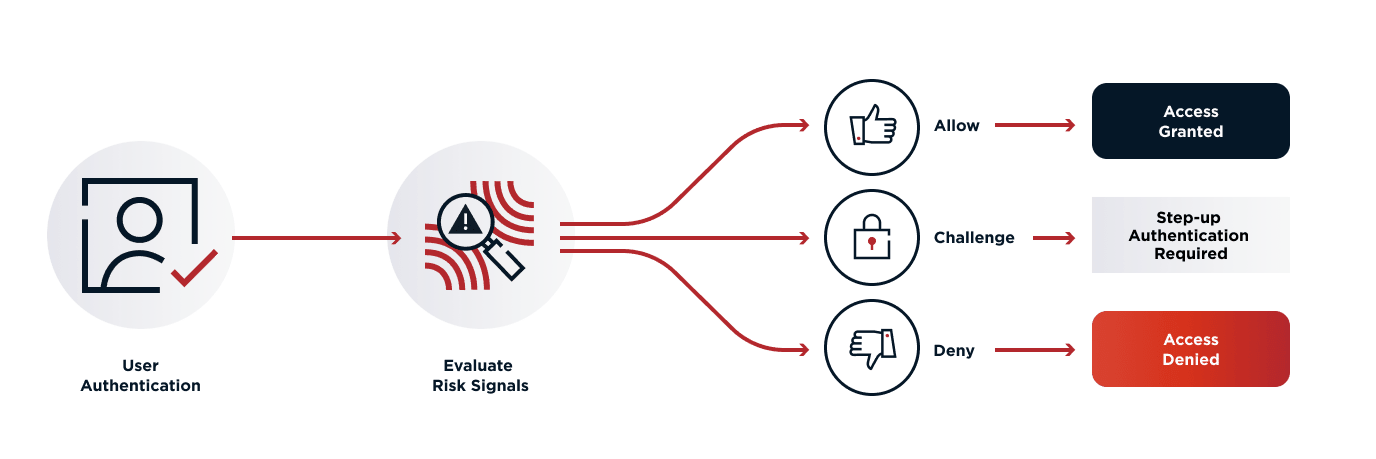

Wie gehen sie an die Sache heran? Das Aufbauen von Vertrauen beinhaltet das Verarbeiten vieler verschiedener Signale während der gesamten User Journey. Diese Signale können von Diensten zur Betrugserkennung und Risikobewertung stammen oder es sind Informationen über den Benutzer, das verwendete Gerät und die aktuelle Aktivität. Der Benutzer kann je nach Vertrauensstufe zu unterschiedlichen Benutzererfahrungen geleitet werden (z.B. zur Anforderung einer MFA für bestimmte Transaktionen, wenn die Vertrauensstufe niedrig ist). Dies geschieht in der Absicht, das Ausmaß an Reibung der Aktion anzupassen, die der Benutzer gerade ausführt.

Mithilfe der dynamischen Autorisierung können Mitglieder des Teams zur Betrugserkennung Signale aus dem gesamten Unternehmen verarbeiten und Richtlinien erstellen, um so die User Journeys für verschiedene Vertrauensstufen festzulegen. Da die Autorisierungsrichtlinien aus den Anwendungen ausgeklammert und in eine gemeinsame, zentralisierte Benutzeroberfläche integriert werden, können die Teams neue Signale direkt bei ihrer Verfügbarkeit eingliedern und ausprobieren, wie sie bei verschiedenen User Journeys angewendet und durchgesetzt werden. Sie sind dadurch nicht länger an die langsame Vorgehensweise der Zeitpläne für IT-Freigabe gebunden und können Betrügern zuvorkommen, wenn ihnen neue Bedrohungen auffallen. Auf diese Weise können Finanzdienstleister ihre Online-Erfahrungen kontinuierlich und in geeignetem Maße an die Vertrauensstufe des jeweiligen Nutzers anpassen.

Einwilligungsmanagement für Open Data-Verordnungen

Im Zuge ihrer Akzeptanz für digitale Dienste suchen die Verbraucher nach Mechanismen, mit denen sie ihre Daten in einer für sie vorteilhaften Weise nutzen und zwischen den Diensten austauschen können. Immer mehr von ihnen geben ihre Finanzdaten über Screen Scraping-Dienste weiter, um Zugang zu innovativen Finanzprodukten zu erhalten. Als Screen Scraping wird die automatisierte, programmgesteuerte Nutzung einer Website bezeichnet, die sich als Webbrowser ausgibt, um Daten zu extrahieren oder Aktionen auszuführen, die Benutzer normalerweise manuell durchführen würden. Beispiele hierfür sind Mint.com oder Plaid.com, die automatisch Bankdaten in Ihrem Namen sammeln, um eine konsolidierte Ansicht zu präsentieren. Das Screen Scraping birgt jedoch Sicherheitsrisiken für die Verbraucher, da sie ihre Login-Daten für das Bankgeschäft an Drittanbieter weitergeben müssen.

Das Speichern der Login-Daten von Benutzern ist riskant. Viele Benutzer verwenden ihre Passwörter für mehrere Konten, und im Falle von Datenschutzverletzungen können dadurch Bankkonten und andere Online-Konten kompromittiert werden. Der einzige Weg, die Zugriffsberechtigung zurückzuziehen, ist das Ändern der Passwörter, und leider erinnern sich die meisten Menschen nicht an alle Websites und Apps, zu denen sie Zugang gewährt haben oder an die entsprechende Zugriffsebene. Außerdem werden die Benutzerfreundlichkeit und die Funktionalität beim Screen Scraping häufig durch kleinere Systemänderungen seitens der Finanzdienstleister gestört.

Es gibt eine Alternative. Open Banking ermöglicht den kontrollierten Datenfluss zwischen Unternehmen über eine API, die Verbrauchern und kleinen Unternehmen die sichere und effiziente Übertragung ihrer Finanzdaten an Finanzinstitute und akkreditierte Drittanbieter ermöglicht. Die Unterstützung des Open Banking ist in Europa weiter fortgeschritten als in den USA und Kanada, was sich aber mit der FDX-Spezifikation und dem jüngsten kanadischen Mandat ändern wird, die eine Einführung des Open Banking bis Januar 2023 vorsehen.

Die gemeinsame Nutzung von Daten birgt Risiken, und es ist von entscheidender Bedeutung, dass die Finanzdienstleister im Zuge ihrer Umstellung auf API-first-Ansätze auch Governance-Prozesse rund um den Datenschutz und die Sicherheit persönlicher Daten entwickeln. Ein besonders wichtiger Punkt ist, dass der Datenfluss über Open-Banking-APIs immer nur mit ausdrücklicher Einwilligung erfolgt. Dies bedeutet, mit anderen Worten, dass die Verbraucher darüber bestimmen können, welche Daten sie weitergeben, wann die Freigabe erfolgt und wem sie zur Verfügung stehen werden.

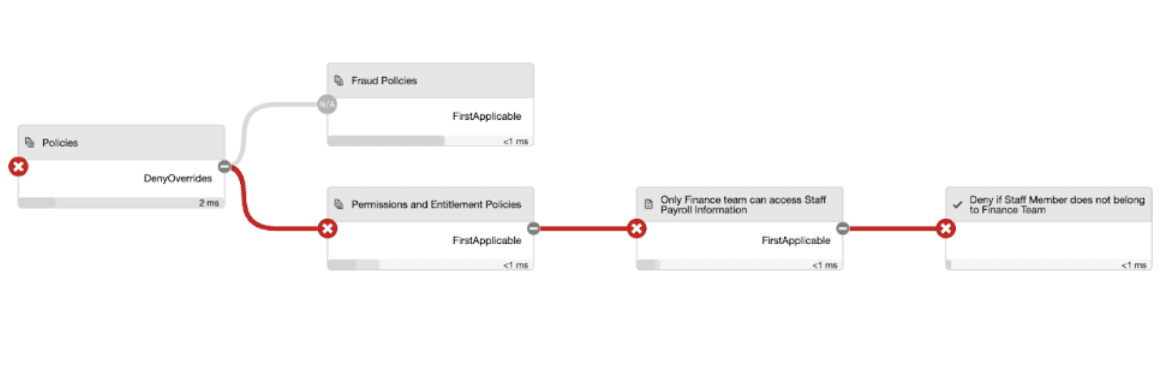

Um dem nachzukommen, müssen die Finanzdienstleister mit einem fein abgestimmten Einwilligungsdatensatz arbeiten, der Kunden die Kontrolle über den Zugriff auf ihre Daten ermöglicht. Sobald ein solcher Einwilligungsdatensatz vorliegt, kann die dynamische Autorisierung für die Durchsetzung der Einwilligung verwendet werden, indem mit jeder einzelnen API-Anfrage mehrere Abgleichskontrollen durchgeführt werden, um zu bestätigen, dass der Anfragende über die entsprechende Einwilligung für den Datenzugriff verfügt.

PingAuthorize zentralisiert die Funktion der Einwilligungsdurchsetzung, so dass sie nicht in jeder Anwendung separat eingebettet werden muss. Dadurch kann die Bank für alle Anwendungen eine konsistente, fein abgestimmte Autorisierungsebene bereitstellen. Dies bietet den Verbrauchern letztlich eine sichere Methode für die Weitergabe ihrer Daten, verringert das mit dem Screen Scraping verbundene Risiko und gibt ihnen einen einfachen Mechanismus an die Hand, mit dem sie genau kontrollieren können, wie ihre Daten weitergegeben werden. Für die Finanzdienstleister bedeutet dies eine Verbesserung der Sicherheit, der Transparenz, des Markenvertrauens und der geschäftlichen Flexibilität. Es ist ein Gewinn für alle Beteiligten.

Genehmigungen und Berechtigungen

Finanzdienstleister haben Regeln, die darüber bestimmen, wer auf welche Informationen zugreifen und wer bestimmte Operationen durchführen darf. Manchmal sind diese Regeln durch geltendes Gesetz und Bestimmungen oder durch interne Unternehmensrichtlinien festgelegt. In anderen Fällen und um ihren Kunden mehr Flexibilität und wünschenswerte Erfahrungen zu bieten, schaffen Finanzdienstleister Regeln für bestimmte Vorgänge, mit deren Hilfe die Kunden Zugriffsrechte an andere Endnutzer wie beispielsweise Angestellte oder Verwandte delegieren können.

So kann beispielsweise eine Zahlung im Business Banking, die einen bestimmten Betrag übersteigt, vor der Bearbeitung eine zusätzliche Genehmigung erfordern. Ein Bediensteter kann die Zahlung veranlassen, aber sie muss von Vorgesetzten genehmigt werden. Im Privatkundengeschäft kann es vorkommen, dass ein Bediensteter nur Zugriff zu den Konten von Kunden erhält, die in seiner Filiale oder Region betreut werden, oder ein Kunde erhält als gesetzlicher Vormund des Kontoinhabers möglicherweise Zugriff zu einem untergeordneten Konto.

In diesem Fall wird die Autorisierung durch die Beziehungen zwischen dem Benutzer, den Ressourcen, auf die er zugreift, und der durchgeführten Aktion bestimmt. Früher war es dann notwendig, separate rollenbasierte Richtlinien für die Zugriffskontrolle (RBAC) zu erstellen, um die Berechtigungen für jede Kategorie von Mitarbeitern und Kunden festzulegen – ein Ansatz, der mit einem hohen Verwaltungsaufwand für veraltete Berechtigungen einherging.

Die dynamische Autorisierung bietet eine effizientere Lösung. Genehmigungen für das Agieren mit Ressourcen werden durch explizite Richtlinien ausgedrückt, wobei kontextbezogene Berechtigungsinformationen aus zugehörigen Datenspeichern hinzugezogen werden. Das Unternehmen definiert präzise die Beziehungen zwischen Kunden, Mitarbeitern, Ressourcen und Aktionen und kann sich schnell anpassen, ohne statische RBAC-Richtlinien zu überarbeiten.

Dies sorgt auf der Grundlage von Least-Privilege-Prinzipien für mehr Datensicherheit. Es verbessert das Benutzererlebnis, da nur diejenigen Objekte und Aktionen angezeigt werden, die ein Benutzer auch verwenden kann, und das Unternehmen kann mit einem konsistenten und erkennbaren Mechanismus die geschäftlichen Regeln für den Zugriff implementieren.