PingAccess

Découvrez le produit

Découvrez PingAccess

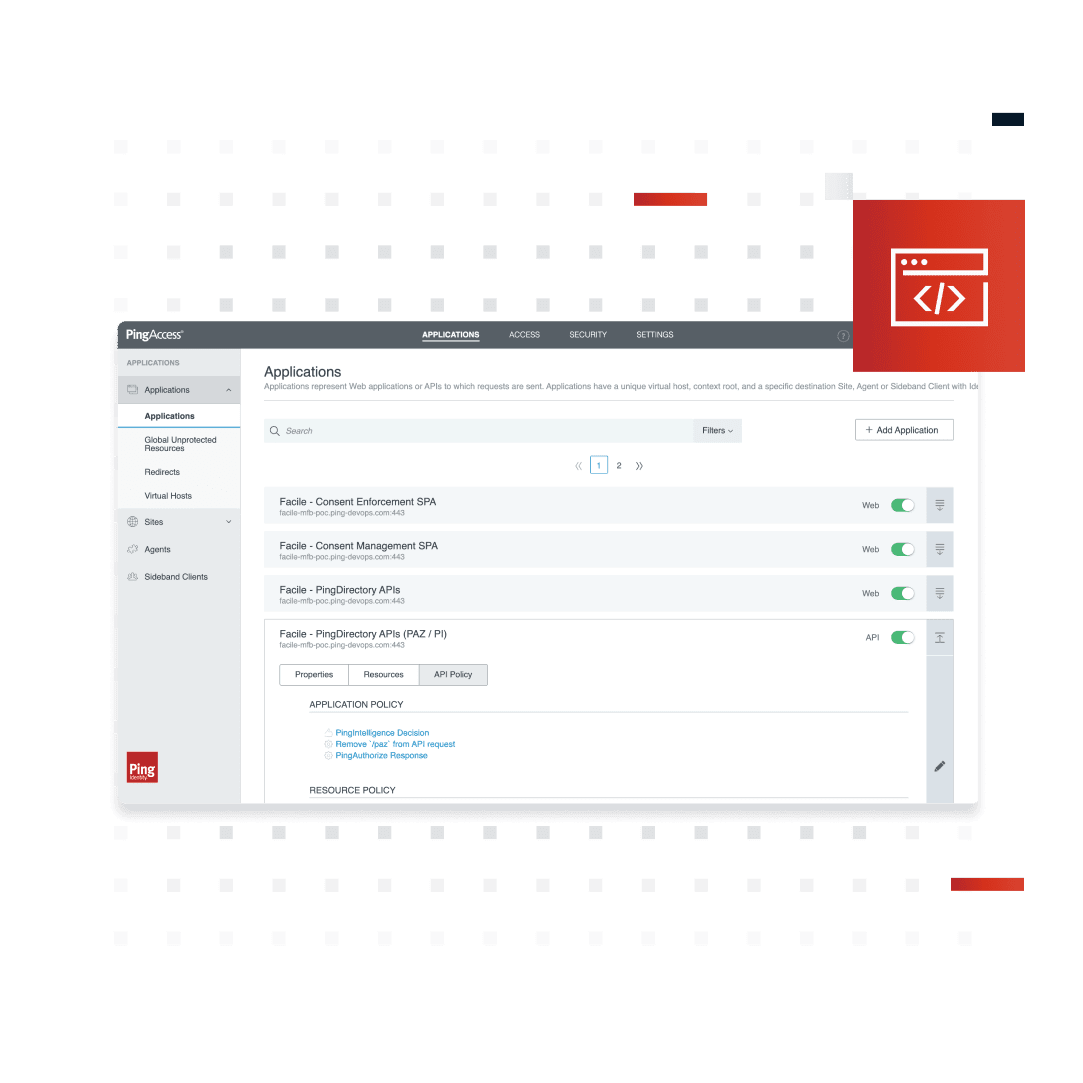

PingAccess est une solution centralisée de sécurité des accès dotée d’un moteur de politiques complet. Elle fournit un accès sécurisé aux applications et aux API jusqu’au niveau de l’URL et garantit que seuls les utilisateurs autorisés puissent accéder aux ressources dont ils ont besoin. PingAccess permet aux organisations de protéger les applis web, les API et les autres ressources en utilisant des règles et d’autres critères d’accès.

Fonctionnement

PingAccess travaille en collaboration avec PingFederate (ou autre fournisseur de jeton courant avec les protocoles OAuth 2.0 and OpenID Connect (OIDC)) pour intégrer les politiques de gestion des accès basées sur l’identité avec un magasin d’identités fédérées. Les demandes d’accès sont soit routées par le biais d’une passerelle PingAccess vers le site cible ou interceptées au niveau du serveur de l’application web cible par un agent PingAccess agen, qui coordonne les décisions liées à la politique d’accès avec un serveur de politiques PingAccess. Dans chaque exemple, les politiques appliquées aux demandes d’accès pour l’application cible sont évaluées et PingAccess prend une décision basée sur les politiques pour accorder ou refuser l’accès. Lorsque l’accès est accordé, les organisations peuvent modifier les demandes des clients et les réponses du serveur pour fournir des informations supplémentaires.

Avec PingAccess, vous pouvez :

Gérer de façon centralisée l’accès aux applis et aux API

Renforcer la sécurité des API en appliquant des politiques aux demandes des clients

Évaluer en continu les jetons d’authentification

Alignement du parcours utilisateur

PingAccess fait partie intégrante de l’étape « Autorisé » du parcours utilisateur.

Une autorisation sécurisée

PingAccess procure le confort de savoir que seuls les bons utilisateurs peuvent accéder aux ressources sensibles. Un moteur de politiques complet vérifie que ceux qui font une demande d’accès disposent des permissions appropriées, il vérifie aussi le contexte utilisateur et l’emplacement du terminal utilisé pour accéder aux applications, jusqu’au niveau de l’URL. Pour ce qui est des API, des politiques peuvent être appliquées pour ne pas autoriser des utilisateurs à réaliser certaines transactions HTTP dans des contextes non sûrs, par exemple des administrateurs utilisant « SUPPRIMER » en dehors du réseau d’entreprise.

Politiques basées sur le contexte et Autorisation continue

En appliquant les politiques basées sur le contexte, PingAccess peut vérifier l’identité de l’utilisateur dans des ressources spécifiques en évaluant un éventail varié de méthodes et de circonstances. Les ABAC, RBAC, les niveaux d’authentification, les adresses IP, les attributs des sessions web et les attributs et objectifs OAuth peuvent être utilisés pour approuver ou refuser l’accès à des ressources sensibles. PingAccess s’intègre également à des fournisseurs d’informations sur les menaces tiers pour augmenter le nombre de données sur le contexte incluses dans les politiques d’autorisation. Elle valide aussi en continu les jetons avec PingFederate. Si le contexte de l’utilisateur change, ou si un seul processus de déconnexion met un terme à une session d’authentification d’un utilisateur, toutes les sessions d’application prendront immédiatement fin.

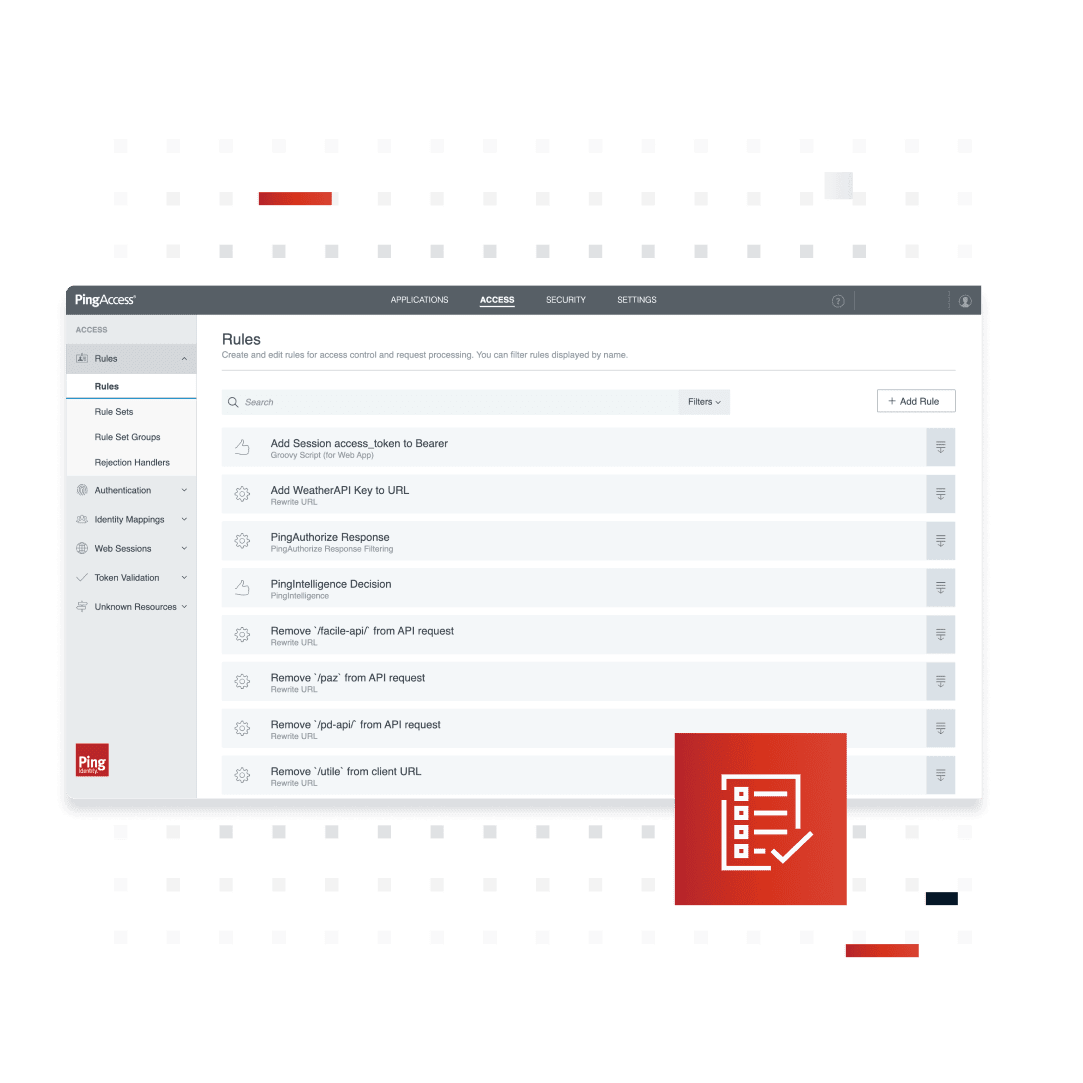

Administration centralisée et gestion de sessions

Veille à ce que les règles de sécurité soient correctement appliquées en centralisant le contrôle des accès dans tous les portefeuilles d’applications dans des environnements informatiques hybrides. À partir d’une seule console, les règles destinées aux applications web, aux API et aux applications monopages hébergées par n’importe quel domaine peuvent être écrites, gérées et mises à jour. PingAccess extrait des sessions depuis les applications et les API, en supprimant des sessions le risque d’erreur et les paramètres de sécurité incohérents. Il réduit également le risque d’attaque par des intercepteurs comme des piratages avec des jetons chiffrés prévus pour des applications spécifiques.

Migrer vers le cloud

Avec le cloud, les API et les mandats axés sur les mobiles, il est facile de voir à quel point les anciens systèmes de WAM (gestion des accès au web) sont limitatifs. PingAccess fournit une solution moderne et légère qui inclut les outils et l’expertise pour coexister ou migrer depuis votre ancien WAM. Les traducteurs de jetons et les outils de migration des politiques rendent cette coexistence possible et évitent les périodes d’interruption.

Un contrôle strict des accès aux API

PingAccess fournit une sécurisation fondamentale des API en contrôlant l’accès aux API de votre entreprise, qu’elles soient internes ou destinées au public. Vous pouvez le déployer dans le périmètre d’un réseau protégé entre des applications clients mobiles, de navigation ou basées sur un serveur et des API protégées pour veiller à ce que seuls les utilisateurs ayant les bons attributs puissent obtenir l’accès. PingAccess prend également en charge un contrôle basique des accès aux API, en limitant les utilisateurs aux transactions des API permises par les champs d’application de l’autorisation contenus dans leurs jetons d’accès.

Fonctionnalités et avantages

Proposez des fonctionnalités de contrôle des accès allant au-delà de la gestion de l’application web, notamment à travers les domaines, les environnements multi-cloud, les API et les applis monopages

Centralisez la gestion des accès en intégrant des applications existantes sans modifier les codes ni l’architecture

Audit de l’ensemble des accès par identité et par contexte

Écrivez, gérez et mettez à jour les politiques pour les applications web, les API et les applications monopages depuis une console centralisée

Permettez à des utilisateurs internes et externes d’accéder facilement aux applis web et aux API dont ils ont besoin

Protection et contrôle des accès aux applications web et aux API

S’intègre facilement aux applications web, aux API, aux passerelles et aux modèles de déploiement des agents

Déploiement en moins de 30 minutes

S’intègre facilement aux applications existantes sans modifier les codes ni l’architecture

Gère des centaines de milliers de transactions par seconde grâce à des fonctionnalités de clustering et de réplication avancées, au débit maximal intelligent et à l’équilibre intégré de la charge

Valeur commerciale

Renforce la sécurité

Minimise les frictions au niveau de l’expérience utilisateur

Gagnez en agilité informatique et commerciale

Options de déploiement flexible

PingAccess peut être déployé comme:

PingOne Advanced Services - Des services cloud tenant dédiés

PingOne Cloud Software - Déploie des conteneurs cloud n’importe où

Alignement de la plateforme

PingAccess fait partie intégrante de la PingOne Cloud Platform et elle est essentielle à la phase « Autoriser » de la gestion des identités et des accès pendant le parcours utilisateur.

Alignement de la plateforme

PingAccess fait partie intégrante de la PingOne Cloud Platform et elle est essentielle à la phase « Autoriser » de la gestion des identités et des accès pendant le parcours utilisateur.

Ressources connexes

Lancez-vous dès Aujourd'hui

Contactez-Nous

Découvrez comment Ping peut vous aider à offrir des expériences sécurisées aux employés, partenaires et clients dans un monde numérique en constante évolution.